Простые уязвимости: как текстовое сообщение может вывести из строя телефон

С возможностями современных смартфонов сложно представить, что текстовое сообщение может вывести из строя гаджет. Однако в истории связи много примеров, когда простые уязвимости приводили к гибели различных устройств. Разберемся, как это возможно.

Неожиданное СМС

Все знают о том, что не стоит переходить по ссылкам в письмах от неизвестных отправителей. И от тех, кого вы знаете тоже нежелательно, потому что вашего знакомого, друга или коллегу могли просто взломать. Но большинство по-прежнему доверяют текстовым сообщениям, отправленным SMS или в мессенджере. Однако отсутствие подозрительной ссылки не означает, что ошибку нельзя инициировать другим способом.

Мобильные приложения для корректной работы должны понимать и правильно отображать тысячи символов из сотен языков. Но что, если это редкие языки с необычным написанием?

В 2018 году журналист интернет-издания The Verge Том Уоррен сообщил о необычном баге в iOS. Сообщение, содержащее символ из индийского языка телугу జ్ఞా (jña̔ā), вызывало автоматическую перезагрузку iPhone. Отправка символа на iOS-устройство с помощью iMessage провоцировала его перезагрузку, а само приложение больше не открывалось. При каждой попытке запуска появлялось сообщение об аварийном завершении.

Можно подумать, что в приведенном примере проблема была в Unicode, но это не совсем так. Core Text — система, которую Apple использует для вывода символов на экран телефона на основе найденных в Unicode тегов. В случае ошибки Core Text воспринимает так, будто Unicode «просит» его сделать то, что он сделать не может — отобразить несуществующий символ и создать бесконечное количество графем. Когда Core Text пытается сделать то, что, как ему кажется, означает инструкция, процесс быстро начинает использовать всю свободную оперативную память. iPhone “видит”, что используется слишком много памяти, и закрывает Springboard, рабочий стол телефона.

Особенности работы с символами

Некоторые особенности работы с символами закладывались изначально для получения доступа к расширенным данным о сети или телефоне с помощью специальных кодов. Однако это стало еще одним слабым местом гаджетов.

В качестве примера приведем известный случай, когда в 2003 году сотовые телефоны Siemens можно было вывести из строя простым текстовым сообщением, содержащим слово из языкового меню телефона вместе с кавычками и символом %. Данная комбинация вызывала временную “заморозку” телефона и его зависание на несколько минут.

Но не только Siemens столкнулись с такой проблемой, многие модели Nokia, Motorola, LG были подвержены SMS-атакам. Используя определенные комбинации Unicode-символов, можно было удаленно отключить или “подвесить” телефон.

Была еще одна ошибка, сработавшая для iOS. В 2017 году было найдено текстовое сообщение, которое замораживает iPhone или iPad под управлением iOS 10-10.2.1. Оно состояло из четырех символов, расставленных в определенной последовательности: белый флаг в эмодзи, невидимый символ VS16 (вариативный сектор 16), ноль и еще один символ эмодзи — радуга. Специалист, обнаруживший этот баг, объясняет его тем, что телефон пытается объединить три символа в одно эмодзи — радужный флаг, и в этот момент происходит ошибка. Интересно, что способ «оживления» устройства придумал этот же исследователь. Он создал специальный сайт, который позволяет вернуть iPhone в рабочее состояние. Для этого нужно пройти по ссылке в браузере Safari.

Уязвимости в масштабе

Подобного рода уязвимости могут привести к еще более неприятным последствиям. Так например, атака, которая произошла в 2015 году, затронула 95% устройств на Android. Ошибка под названием Stagefright стала одной из самых больших дыр в системе безопасности Android версий 2.2 и выше.

Для того, чтобы украсть данные или перехватить управление над микрофоном и камерой, злоумышленнику нужно было только отправить мультимедийное сообщение в виде MMS с вредоносным ПО. Самое неприятное, что пользователь мог не знать, что его устройство “захвачено”, так как MMS можно было дистанционно удалить.

Доступ к устройству можно получить также с помощью систем SMS-оповещения социальных сетей. Недавно исследователи Check Point обнаружили серьезную уязвимость у TikTok. На сайте соцсети есть кнопка, нажав которую пользователь может отправить себе SMS со ссылкой для загрузки приложения. Злоумышленники научились использовать эту функцию и подделывать SMS, которое уходит жертве. Пользователь, доверившийся источнику, устанавливает поддельное приложение, а хакеры получают доступ к его аккаунту и личной информации. К счастью, разработчики TikTok уже успели устранить эту уязвимость.

Что я могу сделать

Вопрос, который возникает после прочтения этих примеров: возможно ли этого не допустить. Главный совет — не пропускать обновления безопасности и следить, чтобы установленная версия ОС была всегда актуальной.

Впрочем, для некоторых смартфонов обновления могут оказаться недоступны. В марте 2020 года ресурс Which? опубликовал исследование: выяснилось, что более миллиарда всех гаджетов на Android по всему миру не получают критически важные обновления безопасности. Таким образом, большому киберриску подвергают себя более 40% всех устройств с устаревшей версией ОС. Which? поделился результатами с Google, однако цифровая корпорация отказалась на них реагировать.

Чтобы защитить от вирусов типа «Stagefright», устройствам с версиями Android 4 и ранними необходимо полностью отказаться от загрузки каких-либо приложений вне официального магазина Google Play. Также следует быть внимательным с любыми подозрительными ссылками, которые приходят по электронной почте, SMS или MMS – не нажимать на них, в особенности, если они получены от подозрительных отправителей.

Кроме того, желательно регулярно делать резервную копию всех важных данных – сохранять их в облачном хранилище или на внешнем жестком диске. К примеру, сервисы Google, такие как «Фото» или «Контакты», дают возможность автоматически подгружать все данные в облако.

Придуман способ вывести из строя любой смартфон Samsung

Смартфоны Samsung можно выводить из строя, используя присутствующий в них незащищенный ресивер — к такому выводу пришел исследователь безопасности Робер Баптист (Robert Baptiste), известный в Twitter под псевдонимом Elliot Alderson.

Протестировав приобретенный им смартфон Samsung, исследователь увидел, что в приложении ContainerAgent версии 2.7.05001015 имеется включенный по умолчанию незащищенный ресивер SwitcherBroadcastReceive. Исследователь начал разрабатывать способ привести ресивер в действие.

В ходе применения метода onReceive выяснилось, что ресивер ожидает сom.samsung.android.knox.containeragent.LocalCommandReceiver.ACTION_COMMAND в качестве действия. Затем происходит проверка значения com.samsung.android.knox.containeragent.LocalCommandReceiver.EXTRA_COMMAND_ID, которое может выглядеть как 1001 или 1002. После этого ресивер проверяет значение android.intent.extra.user_handle.

Задав в качестве значения ACTION_COMMAND 1001, исследователь смог вызвать метод immediateLock. В качестве параметра при этом фигурировал дополнительный user_handle. Задав значение user_handle 150, пользовательский ID Knox user, исследователь смог добиться блокировки контейнера KNOX — надстройки для Android, предназначенной для защиты данных.

Если же изменить значение ACTION_COMMAND на 1002, то в результате будет вызван метод switchToProfile со значением user_handle в качестве параметра. Выставив значение user_handle 0, пользовательский ID первого пользователя, можно добиться автоматического перехода на первую страницу лаунчера.

Найден способ выводить из строя смартфоны Samsung

Для эксплуатации уязвимости Баптист создал специальное приложение Locker application, которое путем постоянной передачи объектов intent в количестве двух в секунду осуществляет локальную DoS-атаку, что и выводит смартфон из строя, превращая его в «кирпич». Каждый раз, как жертва открывает приложение SecureFolder, контейнер замыкается, и при попытке использовать телефон он возвращается непосредственно на первую страницу лаунчера.

Исследователь предупредил Samsung о проблеме, но компания не восприняла ее всерьез.

Похожие случаи

Это не единственная найденная за последнее время уязвимость, которая позволяет вывести из строя смартфон. В феврале CNews писал, что в iOS обнаружена уязвимость, позволяющая бесконечное число раз перезагружать устройства под управлением этой ОС. Для этого достаточно запустить голосовой помощник Siri и пять раз произнести русское слово «дефис» или английское hyphen. Как вариант, можно набрать пять дефисов на виртуальной клавиатуре при активированной Siri. Система сначала зависнет, а потом уйдет в перезагрузку.

Как компании защищают конечные точки и почему это не спасает их от целевых атак

Безопасность

Но самым известным подобным случаем считается так называемая «ошибка 1970», обнаруженная в феврале 2016 г. Уязвимость заключалась в том, что на iPhone нужно было установить дату 1 января 1970 г., после чего он выходил из строя и переставал включаться. Решить проблему можно было лишь путем разборки аппарата и переподключения батареи, или можно было дождаться ее полного разряда, на что уходило до нескольких дней.

Немного позже, в апреле 2016 г., история с «ошибкой 1970» получила продолжение. По всему миру в общественных местах стали появляться поддельные точки доступа Wi-Fi, имитирующие сети известных заведений. К этим точкам подключался поддельный сервер синхронизации времени (NTP-сервер), который принудительно переводил дату на любом подключенном к сети устройстве на 1 января 1970 г. Владельцы iOS-гаджетов, решившие воспользоваться такой сетью для выхода в интернет, неизбежно оставались с «кирпичом» в руках. По состоянию на 2019 г. «ошибка 1970» Apple успешно устранена.

Также известен случай с выводим из строя iPhone путем отправки короткого сообщения в iMessage жертвы. После его прочтения устройство зависнет, и нужно будет выполнить ряд трудоемких действий для его восстановления. Уязвимость была обнаружена в iOS 10, в iOS 12 она уже устранена.

Как вытащить данные из разбитого телефона?

Очередное падение на кафель или асфальт закончилось не просто паутиной трещин на экране? Сенсор не работает, телефон запаролен или заблокирован графическим ключом – а в нем полно рабочих документов.

Услуги repair.by ► Статьи и обзоры ► Как вытащить данные из разбитого телефона?

Очередное падение на кафель или асфальт закончилось не просто паутиной трещин на экране? Сенсор не работает, телефон запаролен или заблокирован графическим ключом – а в нем полно рабочих документов и контактов, нужных фотографий. Как извлечь файлы?

Резервное копирование

Есть несколько простых вариантов:

Утилита или iCloud. Если требуется замена экрана Samsung, HTC, Huawei, Xiaomi или другого смартфона с Android, скачайте утилиту производителя на компьютер, подключить к нему телефон и через программу сделать резервное копирование файлов. В устройствах Apple хранилища с разных устройств синхронизированы, так что достать их будет несложно.

Recovery. Во многих телефонах есть меню встроенного резервного копирования на карту памяти. Чтобы воспользоваться этим вариантом:

- поставьте пустую SD-карту в телефон,

- полностью зарядите и выключите устройство.

Меню Recovery вызывается удержанием кнопок включения и уменьшения громкости. Это хороший вариант восстановления данных, если разбит экран, потому что меню управляется не сенсором, а кнопками.

Как управлять смартфоном с разбитым экраном?

Вывести экран смартфона на компьютер можно в двух случаях:

- Сенсор не реагирует, но дисплей отображается. Воспользуйтесь OTG-переходником и подключите к телефону компьютерную мышь или клавиатуру.

- Сенсор работает, но нет изображения. В некоторых телефонах с версиями Android 5 и новее есть функция трансляции экрана на компьютер. Чтобы добраться до нее, подключите телефон к компьютеру, сделайте скриншот дисплея и посмотрите изображение экрана.

Еще один вариант для Android – запустить приложение MyPhoneExplorer (его поддерживают все версии Windows) или выбрать другую программу. Например, Vyzor позволяет управлять системой Android через Google Chrome. Если удалось вывести вид дисплея на экран:

- перенесите файлы вручную,

- воспользуйтесь автоматическим копированием.

Для второго нужно, чтобы аналогичное приложение было и на телефоне. Его можно установить удаленно в Google Play через Google-аккаунт.

Это простые способы без манипуляций с кодом, однако самый легкий вариант – отнести телефон в сервисный центр. Замена экрана iPhone в Минске обойдется дешевле, чем новый телефон, но бывают случаи, когда вернуть телефон к жизни слишком сложно. Мастер поможет определить, что целесообразнее – починить дисплей или просто извлечь данные для переноса в другое устройство. В сервисе есть возможность подключиться напрямую к чипу памяти и достать нужные вам файлы.

Навигация по статьям

Как вытащить данные из разбитого телефона?

Очередное падение на кафель или асфальт закончилось не просто паутиной трещин на экране? Сенсор не работает, тел.

Виды проекторов: как работают и для чего подходят?

Мультимедийные проекторы нужны в офисах – представлять новый продукт или отчитываться о результатах работы отдел.

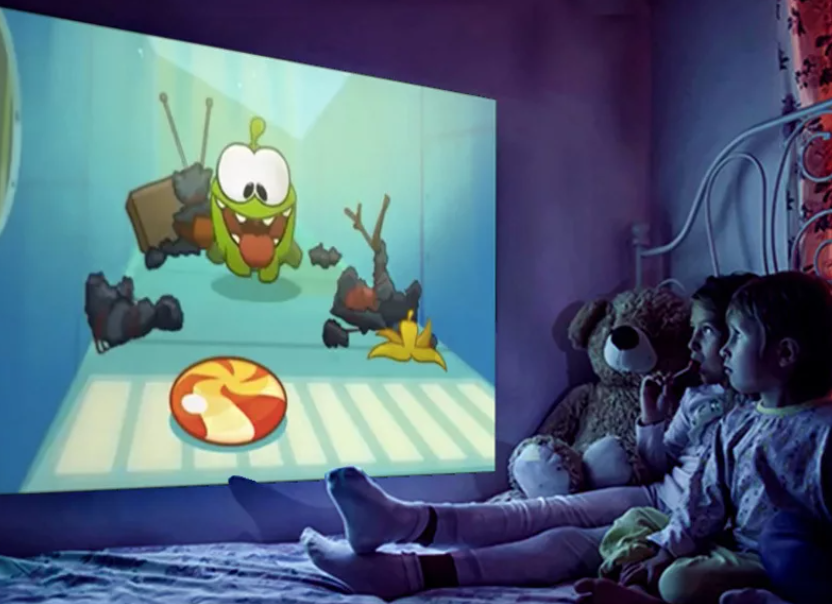

Проекторы для детей: мультики без вреда для глаз

Кажется, что у современных детей и так слишком много гаджетов. В чем проблема смартфонов и планшетов, почему нел.

Выбираем проектор для домашнего кинотеатра вместе с Актуаль-сервис

Чтобы воссоздать нужную атмосферу в квартире, существуют домашние видеопроекторы. Это удобная альтернатива телев.

Как испортить телефон: несколько эффективных способов

Многие пользователи предпочитают менять смартфоны не по мере необходимости, а в соответствии с модными тенденциями, именно поэтому им интересно знать, как испортить телефон.

Ведь есть смысл для этих людей что-то нехорошее сделать со старым «другом», чтобы заиметь нового. более функционального и интересного.

Помимо этого, некоторые владельцы девайсов умудряются вернуть устройство в магазин, прибегнув к небольшим хитростям. Т.е. попользовавшись некоторое время устройством, без особых проблем и трат заменить его на что-то актуальное.

В общем, существует несколько методов, благодаря которым можно запросто сломать гаджет.

Некоторые методы порчи телефона

Этот способ позволит сломать устройство. Понятно, что текущий вариант не подходит для тех, кто решил вернуть прибор по гарантии в магазин.

Еще один распространенный способ. Можно, например, бросить аппарат в стену или на асфальт. Даже попрыгать на нем или скинуть с балкона, если вы живете выше 3 этажа.

Еще ряд эффективных способов порчи телефона

Что важнее при выборе смарта?

А вот как испортить устройство, чтобы это не было обнаружено? Существует несколько эффективных методов:

Для этого его необходимо подсоединить к телефону посредством USB-кабеля. После чего подать разряд к мобильному устройству.

Но нужно понимать, что этот метод считается довольно рискованным, кроме того, не у каждого есть электрошокер.

Читайте также: 7 действенных способов полировки экрана смартфона.

Его можно взять из конструкции любой зажигалки. Далее необходимо снять с корпуса девайса заднюю крышку. По открытым участкам платы потребуется бить током.

Можно сломать прибор, если бить в выход, предназначенный для слота флэш-карты или наушников. Некоторые умельцы замыкают контакты для приема сим-карты.

Тоже легкодоступный способ, не требующий дополнительных затрат. Если, конечно, есть микроволновая печь дома или на работе, например.

![]()

Все указанные методы для поломки современного телефона довольно просты, но очень эффективны. Как показывает практика, они позволяют провести все манипуляции без следов.

Именно поэтому владелец девайса может обратиться в сервисный центр, где можно произвести замену аппарата.

Можно отправиться в магазин, где до этого было приобретено устройство. По условиям гарантийного договора продавец обязан вернуть денежные средства за неисправный гаджет.

Сергей Семенов, 31 год Аналитик, журналист, редактор

Настоящий мобильный эксперт! Пишет простым и понятным языком полезные статьи и инструкции мобильной тематики, раздает направо и налево наиполезнейшие советы. Следит за разделом «Статьи и Лайфхаки».